Die Feinheiten der Audit-DePIN-Sicherheit enthüllt – Ein tiefer Einblick in den Schutz dezentraler N

Die Feinheiten der Audit-DePIN-Sicherheit enthüllt: Ein tiefer Einblick in den Schutz dezentraler Netzwerke

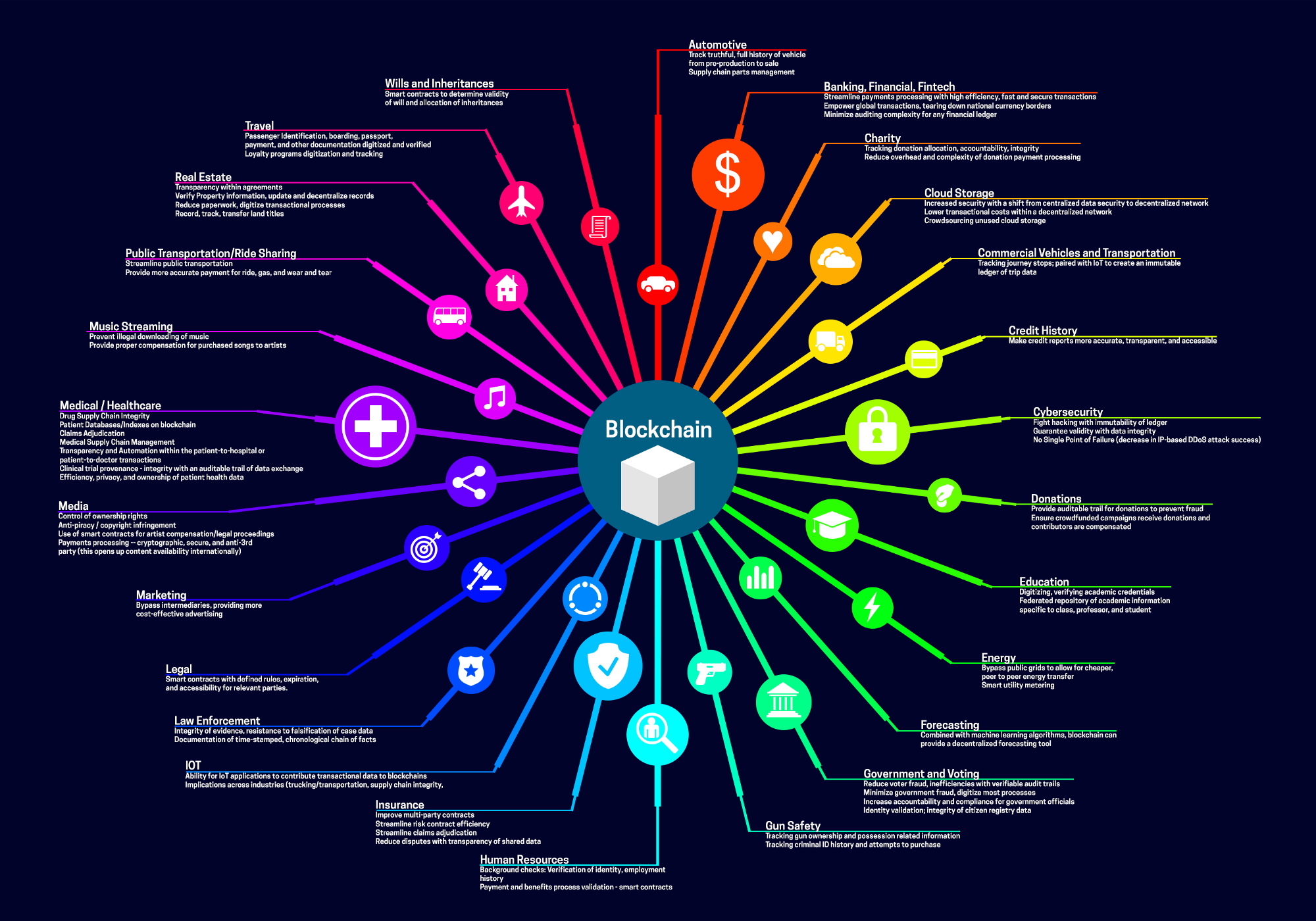

Dezentrale Netzwerke haben unsere Sicht auf Technologie revolutioniert und ein neues Paradigma geschaffen, in dem die Kontrolle über ein Netzwerk von Knoten verteilt ist. Von der Blockchain-Technologie bis hin zu dezentralen Finanzplattformen (DeFi) versprechen diese Netzwerke ein Maß an Autonomie und Sicherheit, das bisher unerreicht war. Doch große Macht bringt große Verantwortung mit sich, und die Sicherheit dezentraler Netzwerke (DePIN) bildet da keine Ausnahme. Dieser erste Teil unserer Serie befasst sich mit den Kernelementen der DePIN-Sicherheitsprüfung.

Das Wesen von DePIN

DePIN steht im Kern für „Decentralized Physical Infrastructure Networks“ (Dezentrale physische Infrastrukturnetzwerke). Diese Netzwerke basieren auf der Idee, dass physische Ressourcen – wie Rechenzentren, Server und andere Infrastruktur – über ein Netzwerk von Knoten verteilt sind, anstatt an einem zentralen Ort konzentriert zu sein. Diese Verteilung zielt darauf ab, eine widerstandsfähigere und sicherere Infrastruktur zu schaffen.

Stellen Sie sich ein Netzwerk vor, in dem Ihr Heimrouter, ein Server in einem fernen Land und ein Satellit im Orbit zusammenarbeiten, um dezentrale Dienste bereitzustellen. Der Vorteil von DePIN liegt in der Nutzung vielfältiger und geografisch verteilter Ressourcen, wodurch das Risiko eines Single Point of Failure minimiert wird.

Die Risiken verstehen

Obwohl DePIN zahlreiche Vorteile bietet, birgt es auch Risiken. Eine der größten Sorgen ist die potenzielle Schwachstelle der physischen Netzwerkkomponenten. Anders als bei herkömmlichen zentralisierten Systemen, bei denen ein einziger Fehler die gesamte Infrastruktur lahmlegen kann, besteht ein DePIN-Netzwerk aus zahlreichen Knoten, von denen jeder eigene Schwachstellen aufweisen kann. Diese Schwachstellen reichen von Hardwareausfällen bis hin zu ausgeklügelten Cyberangriffen, die auf die Ausnutzung von Schwächen in der physischen Infrastruktur abzielen.

Die Prüfung dieser Netzwerke erfordert einen vielschichtigen Ansatz. Er umfasst nicht nur technische Bewertungen, sondern auch ein tiefes Verständnis der physischen Anlagen und der Ökosysteme, in denen sie operieren.

Die Rolle der Revision bei der DePIN-Sicherheit

Ein Audit im Kontext der DePIN-Sicherheit ist eine umfassende Untersuchung der Netzwerkinfrastruktur, -prozesse und -systeme, um potenzielle Schwachstellen zu identifizieren und zu beheben. Dieser Prozess lässt sich in mehrere Schlüsselkomponenten unterteilen:

1. Anlagenzuordnung

Der erste Schritt bei der Überprüfung der DePIN-Sicherheit besteht darin, eine detaillierte Übersicht aller physischen Netzwerkkomponenten zu erstellen. Dies umfasst alles von Servern und Routern bis hin zu Rechenzentren und physischen Speichermedien. Das vollständige Verständnis der Infrastruktur ist entscheidend, um potenzielle Schwachstellen zu identifizieren und eine umfassende Überprüfung zu gewährleisten.

2. Risikobewertung

Sobald die Anlagen erfasst sind, folgt im nächsten Schritt eine gründliche Risikoanalyse. Dabei werden potenzielle Bedrohungen und Schwachstellen jeder einzelnen Anlage identifiziert. Zu den häufigsten Risiken zählen:

Hardwareausfälle: Physische Komponenten können aufgrund von Verschleiß, Herstellungsfehlern oder Umwelteinflüssen ausfallen. Cyberangriffe: Angreifer können versuchen, physische Systeme zu kompromittieren, um entweder die Kontrolle über das Netzwerk zu erlangen oder sensible Daten zu stehlen. Umweltgefahren: Naturkatastrophen, Stromausfälle und andere Umweltfaktoren können die Verfügbarkeit und Integrität physischer Anlagen beeinträchtigen.

3. Sicherheitsprotokolle

Nachdem die Assets und die damit verbundenen Risiken klar identifiziert wurden, besteht der nächste Schritt in der Implementierung robuster Sicherheitsprotokolle. Diese Protokolle sollten sowohl die physischen als auch die digitalen Aspekte des Netzwerks abdecken. Zu den wichtigsten Maßnahmen gehören:

Physische Sicherheit: Sicherstellen, dass physische Anlagen vor unbefugtem Zugriff geschützt sind. Dies umfasst Maßnahmen wie Überwachungskameras, Zutrittskontrollen und sichere Lagereinrichtungen. Datenverschlüsselung: Schutz von Daten während der Übertragung und im Ruhezustand durch starke Verschlüsselungsprotokolle. Zutrittskontrollen: Implementierung strenger Zutrittskontrollen, um sicherzustellen, dass nur autorisiertes Personal auf kritische Anlagen und Daten zugreifen kann. Überwachung und Reaktion auf Sicherheitsvorfälle: Kontinuierliche Überwachung des Netzwerks auf Anzeichen einer Kompromittierung und Vorhandensein eines klar definierten Notfallplans.

Der menschliche Faktor

Technologie spielt zwar eine wichtige Rolle für die DePIN-Sicherheit, der menschliche Faktor darf jedoch nicht außer Acht gelassen werden. Schulungs- und Sensibilisierungsprogramme für das Netzwerkpersonal sind daher unerlässlich. Die Mitarbeiter sollten über die potenziellen Risiken aufgeklärt und in bewährten Verfahren zur Sicherung physischer und digitaler Ressourcen geschult werden.

Abschluss

Die Prüfung der DePIN-Sicherheit ist eine komplexe und vielschichtige Disziplin, die ein tiefes Verständnis sowohl der technologischen als auch der physischen Aspekte dezentraler Netzwerke erfordert. Durch die Erfassung von Assets, die Bewertung von Risiken und die Implementierung robuster Sicherheitsprotokolle können wir eine sicherere und widerstandsfähigere Infrastruktur schaffen. Im nächsten Teil dieser Reihe werden wir uns eingehender mit spezifischen Fallstudien und fortgeschrittenen Strategien zur Verbesserung der DePIN-Sicherheit befassen.

Bleiben Sie dran, während wir unsere Erkundung dieses faszinierenden und wichtigen Themas fortsetzen.

Navigation durch fortgeschrittene Strategien zur Prüfung der DePIN-Sicherheit: Gewährleistung eines robusten Schutzes für dezentrale Netzwerke

Aufbauend auf den Grundlagen des ersten Teils befassen wir uns nun eingehender mit fortgeschrittenen Strategien für die Sicherheitsprüfung von DePIN-Netzwerken. Dieser zweite Teil untersucht innovative Ansätze und Fallstudien, die die besten Praktiken zum Schutz dezentraler physischer Infrastrukturnetzwerke (DePIN) aufzeigen. Von Spitzentechnologien bis hin zu praktischen Beispielen decken wir die effektivsten Methoden zur Gewährleistung der Sicherheit und Integrität von DePIN auf.

Erweiterte Sicherheitsmaßnahmen

Um DePIN wirklich zu schützen, müssen wir über grundlegende Protokolle hinausgehen und fortschrittliche Sicherheitsmaßnahmen erforschen. Diese Maßnahmen nutzen modernste Technologien und innovative Verfahren, um eine robustere und widerstandsfähigere Infrastruktur zu schaffen.

1. Blockchain-basierte Sicherheitslösungen

Die Blockchain-Technologie bietet einzigartige Vorteile für die DePIN-Sicherheit. Durch die Nutzung der Blockchain können wir unveränderliche und transparente Aufzeichnungen aller Transaktionen und Aktivitäten innerhalb des Netzwerks erstellen. Dies kann Folgendes ermöglichen:

Audit-Trails: Die Führung eines manipulationssicheren Audit-Trails aller Aktivitäten erleichtert das Erkennen und Reagieren auf Anomalien. Smart Contracts: Der Einsatz von Smart Contracts zur Automatisierung und Durchsetzung von Sicherheitsprotokollen. Smart Contracts können Sicherheitsmaßnahmen automatisch als Reaktion auf bestimmte Ereignisse oder Bedingungen auslösen. Dezentrales Identitätsmanagement: Die Implementierung dezentraler Identitätsmanagementsysteme gewährleistet, dass nur autorisierte Personen und Geräte auf das Netzwerk zugreifen können.

2. Künstliche Intelligenz und Maschinelles Lernen

Künstliche Intelligenz (KI) und Maschinelles Lernen (ML) revolutionieren unseren Umgang mit Sicherheit. Diese Technologien können eingesetzt werden, um:

Prädiktive Analytik: Analyse von Datenmustern zur Vorhersage potenzieller Sicherheitsbedrohungen, bevor diese auftreten. Anomalieerkennung: Einsatz von Algorithmen des maschinellen Lernens zur Identifizierung ungewöhnlicher Verhaltensmuster, die auf einen Sicherheitsverstoß hindeuten können. Automatisierte Reaktion: Implementierung KI-gestützter Systeme, die automatisch auf erkannte Bedrohungen reagieren und so die Zeit für die Eindämmung und Neutralisierung von Sicherheitsvorfällen minimieren.

3. Verbesserungen der physischen Sicherheit

Digitale Sicherheit ist zwar unerlässlich, doch physische Sicherheit bleibt ein entscheidender Bestandteil des DePIN-Schutzes. Zu den fortschrittlichen physischen Sicherheitsmaßnahmen gehören:

Biometrische Zugangskontrolle: Einsatz biometrischer Technologien wie Fingerabdruckscanner und Gesichtserkennung, um sicherzustellen, dass nur autorisiertes Personal Zugang zu physischen Anlagen erhält. Echtzeitüberwachung: Implementierung von Echtzeit-Überwachungssystemen zur sofortigen Erkennung und Reaktion auf Sicherheitsvorfälle. Umweltschutz: Schutz physischer Anlagen vor Umwelteinflüssen durch Maßnahmen wie Klimaanlagen, Notstromversorgung und sichere Lagerräume.

Fallstudien

Um die praktische Anwendung dieser fortgeschrittenen Strategien zu veranschaulichen, wollen wir einige Fallstudien aus der Praxis untersuchen.

Fallstudie 1: Blockchain für transparente Prüfprotokolle

Ein führendes Blockchain-Unternehmen implementierte ein Blockchain-basiertes System zur Verbesserung der Sicherheit seiner DePIN. Durch den Einsatz der Blockchain-Technologie schufen sie einen transparenten und unveränderlichen Prüfpfad aller Netzwerkaktivitäten. Dieses System ermöglichte ihnen Folgendes:

Anomalien erkennen: Ungewöhnliche Aktivitäten im Netzwerk schnell identifizieren und untersuchen. Verantwortlichkeit verbessern: Sicherstellen, dass alle Aktionen und Transaktionen bestimmten Personen zugeordnet werden können, um die Verantwortlichkeit zu erhöhen und das Risiko von Insiderbedrohungen zu reduzieren. Sicherheitsprotokolle automatisieren: Smart Contracts zur Automatisierung von Sicherheitsmaßnahmen nutzen, um die konsistente und automatische Durchsetzung von Protokollen zu gewährleisten.

Fallstudie 2: KI-gestützte Sicherheit für physische Vermögenswerte

Ein führender Rechenzentrumsbetreiber setzte KI- und ML-Technologien ein, um die physische Sicherheit seines DePIN-Systems zu verbessern. Durch die Integration KI-gestützter Systeme konnte er Folgendes erreichen:

Wartungsbedarf vorhersagen: Nutzen Sie prädiktive Analysen, um potenzielle Hardwareausfälle vorherzusehen und zu beheben, bevor sie das Netzwerk beeinträchtigen. Eindringversuche erkennen: Setzen Sie KI-gestützte Überwachungssysteme ein, die physische Eindringversuche in Echtzeit erkennen und darauf reagieren können. Reaktion auf Sicherheitsvorfälle automatisieren: Implementieren Sie automatisierte Reaktionssysteme, die Sicherheitsvorfälle schnell eindämmen und neutralisieren, Ausfallzeiten minimieren und den kontinuierlichen Netzwerkbetrieb gewährleisten.

Die Zukunft der DePIN-Sicherheit

Mit Blick auf die Zukunft wird sich der Bereich der Audit-DePIN-Sicherheit weiterentwickeln. Neue Technologien wie Quantencomputing, 5G und fortschrittliche KI werden neue Möglichkeiten und Herausforderungen für die Absicherung dezentraler Netzwerke eröffnen.

Quantencomputing

Quantencomputing birgt das Potenzial, die Cybersicherheit grundlegend zu verändern, indem es die nötige Rechenleistung bereitstellt, um bestehende Verschlüsselungsmethoden zu knacken und neue, sicherere Verschlüsselungsstandards zu entwickeln. Obwohl es sich noch in der Entwicklungsphase befindet, könnte Quantencomputing in Zukunft eine bedeutende Rolle für die Sicherheit von DePINs spielen.

5G-Technologie

Die Einführung der 5G-Technologie wird eine schnellere und zuverlässigere Verbindung ermöglichen, was die betriebliche Effizienz und Sicherheit von DePIN verbessern kann. Dank ihrer hohen Geschwindigkeit und geringen Latenz ermöglicht 5G die Echtzeitüberwachung und -reaktion auf Sicherheitsbedrohungen.

Fortgeschrittene KI

Distributed-Ledger-Biometrie – Schnell zugreifen und gewinnen: Der Beginn einer neuen Ära

In der sich ständig weiterentwickelnden Welt der digitalen Technologie verändert die Verschmelzung von Distributed-Ledger-Technologie (DLT) und Biometrie die Landschaft sicherer Transaktionen grundlegend. Dieser innovative Ansatz verspricht eine Zukunft, in der Datenschutz, Effizienz und Benutzerfreundlichkeit nahtlos ineinandergreifen.

Die Leistungsfähigkeit der Distributed-Ledger-Technologie

Die Distributed-Ledger-Technologie (DLT), die vor allem durch die Blockchain bekannt wurde, bietet eine dezentrale und transparente Methode zur Aufzeichnung von Transaktionen über mehrere Computer hinweg. Im Gegensatz zu herkömmlichen Datenbanken, bei denen eine einzelne Instanz die Daten kontrolliert, stellt DLT sicher, dass jeder Teilnehmer im Netzwerk eine Kopie des Transaktionsbuchs besitzt, wodurch Sicherheit und Vertrauen erhöht werden.

Die inhärente Transparenz und Unveränderlichkeit der Distributed-Ledger-Technologie (DLT) machen sie zu einer idealen Grundlage für sichere Transaktionen. Jede Transaktion wird verschlüsselt und mit der vorherigen verknüpft, wodurch eine Kette entsteht, die ohne Konsens im Netzwerk nicht verändert werden kann. Diese Eigenschaft beugt nicht nur Betrug vor, sondern gewährleistet auch die Nachvollziehbarkeit und Transparenz aller Transaktionen.

Biometrie: Die Zukunft der digitalen Identität

Biometrie umfasst die Messung und Analyse einzigartiger biologischer Merkmale wie Fingerabdrücke, Iris-Muster, Gesichtszüge und sogar Stimmerkennung. Diese Merkmale bieten ein hohes Maß an Sicherheit, da sie von Natur aus persönlich und schwer zu imitieren sind.

In Kombination mit DLT bieten biometrische Verfahren ein mehrschichtiges Sicherheitssystem. Anders als Passwörter oder PINs, die vergessen, gestohlen oder gehackt werden können, sind biometrische Identifikatoren für jede Person einzigartig und lassen sich nicht ohne Weiteres kopieren. Dadurch sind sie ein wirksames Mittel, um sicherzustellen, dass nur autorisierte Personen auf sensible Informationen zugreifen oder Transaktionen durchführen können.

Die Synergie von DLT und Biometrie

Die Integration von Biometrie in verteilte Ledger-Systeme schafft einen robusten Rahmen für sichere Transaktionen. So funktioniert es:

Erhöhte Sicherheit: Biometrische Daten bieten in Kombination mit DLT ein beispielloses Sicherheitsniveau. Da biometrische Merkmale einzigartig sind und nicht leicht kopiert werden können, dienen sie als leistungsstarke zweite Authentifizierungsebene und erschweren Unbefugten den Zugriff erheblich.

Benutzerfreundlichkeit: Herkömmliche Authentifizierungsmethoden erfordern oft, dass sich Benutzer Passwörter merken oder physische Token mit sich führen. Biometrische Daten hingegen – Fingerabdrücke, Gesichtszüge usw. – sind immer verfügbar. Dadurch entfällt die Notwendigkeit umständlicher Passwörter, was eine komfortablere und benutzerfreundlichere Erfahrung ermöglicht.

Transparenz und Unveränderlichkeit: Jede biometrische Transaktion, die in einem verteilten Ledger erfasst wird, ist transparent und unveränderlich. Das bedeutet, dass alle Transaktionen für alle Netzwerkteilnehmer sichtbar sind und nach ihrer Erfassung nicht mehr geändert werden können. Diese Eigenschaft beugt nicht nur Betrug vor, sondern schafft auch Vertrauen zwischen Nutzern und Stakeholdern.

Betrugsprävention: Die Kombination aus DLT und Biometrie bietet einen wirksamen Schutz vor Betrug. Traditionelle Zahlungsmethoden sind anfällig für Betrug, was erhebliche finanzielle und Reputationsschäden nach sich ziehen kann. Bei biometrisch unterstützten DLT-Transaktionen ist die Wahrscheinlichkeit von Betrug weitaus geringer, da sie auf eindeutigen, nicht replizierbaren Identifikatoren beruhen.

Anwendungen in der Praxis

Die potenziellen Anwendungsgebiete der Distributed-Ledger-Biometrie sind vielfältig. Hier einige Bereiche, in denen diese Technologie bereits einen bedeutenden Einfluss hat:

Finanzdienstleistungen: Banken und Finanzinstitute nutzen DLT und Biometrie, um die Sicherheit und Effizienz von Transaktionen zu verbessern. Die biometrische Authentifizierung gewährleistet, dass nur autorisierte Personen auf Konten zugreifen und Transaktionen durchführen können, wodurch das Betrugsrisiko reduziert wird.

Gesundheitswesen: Im Gesundheitswesen kann die biometrische Datenverarbeitung (DLT) Patientendaten sichern und gewährleisten, dass nur autorisiertes Personal Zugriff auf sensible Informationen hat. Dies schützt nicht nur die Privatsphäre der Patienten, sondern sichert auch die Integrität der medizinischen Daten.

Lieferkettenmanagement: Unternehmen nutzen DLT, um den Warenfluss entlang der Lieferkette zu verfolgen. Biometrische Authentifizierung stellt sicher, dass nur autorisierte Personen Transaktionen erfassen und verifizieren können. Dies erhöht die Transparenz und verringert das Risiko von Produktfälschungen.

Öffentliche Dienstleistungen: Regierungen setzen auf Distributed-Ledger-Technologie (DLT) und Biometrie, um öffentliche Dienstleistungen zu optimieren und sicherer zu gestalten. Von Wahlsystemen bis hin zur Identitätsprüfung bietet diese Technologie eine sichere und effiziente Möglichkeit zur Verwaltung von Regierungsabläufen.

Abschluss

Die Verbindung von Distributed-Ledger-Technologie und Biometrie stellt einen bedeutenden Fortschritt im Bereich sicherer Transaktionen dar. Durch die Kombination der Transparenz, Unveränderlichkeit und dezentralen Natur der DLT mit der einzigartigen, nicht reproduzierbaren Natur der Biometrie läuten wir eine neue Ära der Sicherheit und Effizienz ein.

Im weiteren Verlauf wird deutlich, dass dieser innovative Ansatz eine entscheidende Rolle bei der Gestaltung der Zukunft sicherer Transaktionen in verschiedenen Branchen spielen wird. Die Synergie zwischen DLT und Biometrie erhöht nicht nur die Sicherheit, sondern bietet auch beispiellosen Komfort, Transparenz und Betrugsprävention.

Seien Sie gespannt auf Teil 2, in dem wir uns eingehender mit den praktischen Implementierungen und dem zukünftigen Potenzial von Distributed Ledger Biometric – Hurry Up & Win befassen werden.

Distributed-Ledger-Biometrie – Schnell zugreifen und gewinnen: Pionierarbeit für die Zukunft sicherer Transaktionen

Aufbauend auf den in Teil 1 gelegten Grundlagen untersuchen wir nun die praktischen Anwendungen und das zukünftige Potenzial der Distributed-Ledger-Biometrie-Technologie. Dieser innovative Ansatz wird sichere Transaktionen revolutionieren und ein beispielloses Maß an Sicherheit und Effizienz bieten.

Praktische Umsetzungen

Kryptowährungen und digitale Zahlungen

Kryptowährungen werden seit Langem mit der Blockchain-Technologie in Verbindung gebracht, und die Integration von Biometrie hebt diese Beziehung auf eine neue Ebene. Durch die Einbindung biometrischer Verifizierung werden Kryptowährungen und digitale Zahlungen deutlich sicherer. Und so funktioniert es:

Authentifizierung: Bei der Durchführung einer Kryptowährungstransaktion müssen Nutzer ein biometrisches Identifikationsmerkmal, wie beispielsweise einen Fingerabdruck oder einen Gesichtsscan, angeben. Dadurch wird sichergestellt, dass nur der rechtmäßige Inhaber der digitalen Geldbörse die Transaktion autorisieren kann. Betrugsprävention: Der Einsatz von Biometrie reduziert das Betrugsrisiko erheblich. Da biometrische Merkmale für jede Person einzigartig sind, ist es für Betrüger äußerst schwierig, sich als Nutzer auszugeben und unautorisierte Transaktionen durchzuführen. Benutzerfreundlichkeit: Die biometrische Authentifizierung bietet Nutzern ein nahtloses und komfortables Erlebnis. Anstatt sich komplexe Passwörter zu merken, müssen Nutzer lediglich ihre biometrischen Merkmale verwenden, wodurch der Vorgang schnell und unkompliziert ist. Identitätsprüfung

Die Identitätsprüfung ist ein entscheidender Bestandteil sicherer Transaktionen, und Biometrie in Kombination mit DLT bietet eine robuste Lösung. So funktioniert es:

Sichere Authentifizierung: Biometrische Daten dienen als zuverlässige Methode zur Authentifizierung von Nutzern. Ob beim Zugriff auf Finanzdienstleistungen, Regierungsportale oder Online-Plattformen – die biometrische Verifizierung stellt sicher, dass nur autorisierte Personen Zugang erhalten. Unveränderliche Datensätze: Sobald eine biometrische Verifizierung in einem verteilten Ledger gespeichert ist, wird sie Teil eines unveränderlichen und transparenten Datensatzes. Dies gewährleistet, dass Verifizierungsprozesse nachvollziehbar und manipulationssicher sind. Betrugsprävention: Durch die Nutzung einzigartiger biometrischer Merkmale wird das Risiko von Identitätsbetrug deutlich reduziert. Dies ist besonders wichtig in Branchen wie dem Bankwesen und dem Gesundheitswesen, wo eine sichere Identitätsprüfung von höchster Bedeutung ist. Wahlsysteme

Die Integration von Biometrie und DLT in Wahlsysteme bietet eine sichere und transparente Methode zur Stimmabgabe. So verbessert sie den Wahlprozess:

Wählerauthentifizierung: Biometrische Merkmale wie Fingerabdrücke oder Gesichtserkennung dienen der Authentifizierung von Wählern. Dadurch wird sichergestellt, dass nur Wahlberechtigte ihre Stimme abgeben können. Transparente Aufzeichnungen: Jede Stimme wird in einem verteilten Register erfasst, wodurch ein transparenter und unveränderlicher Nachweis des Wahlvorgangs entsteht. Dies stärkt das Vertrauen und verhindert Manipulationen der Wahlergebnisse. Effizienz: Biometrische Wahlsysteme optimieren den Prozess und reduzieren den Zeit- und Arbeitsaufwand für die Wählerverifizierung und die Stimmabgabe.

Zukunftspotenzial

Die Zukunft der Distributed-Ledger-Biometrie-Technologie ist unglaublich vielversprechend. Hier einige der spannenden Möglichkeiten:

Globales Identitätsmanagement

Eine der bahnbrechendsten Anwendungen von DLT und Biometrie ist das globale Identitätsmanagement. Durch die Schaffung einer universellen, sicheren und verifizierbaren digitalen Identität können Einzelpersonen nahtlos über Grenzen hinweg interagieren – sei es für Reisen, Bankgeschäfte oder andere Dienstleistungen. Dies erhöht nicht nur den Komfort, sondern vereinfacht auch internationale Transaktionen und reduziert den Verwaltungsaufwand für die Verwaltung mehrerer Identitäten.

Erweiterte Betrugserkennung

Die Kombination aus Distributed-Ledger-Technologie (DLT) und Biometrie bietet fortschrittliche Möglichkeiten zur Betrugserkennung und -prävention. Durch die kontinuierliche Überwachung von Transaktionen und Nutzerverhalten können biometrische Systeme Anomalien und potenziellen Betrug in Echtzeit erkennen. Dieser proaktive Ansatz schützt nicht nur die Nutzer, sondern erhöht auch die Sicherheit ganzer Netzwerke.

Intelligente Verträge

Smart Contracts sind selbstausführende Verträge, deren Bedingungen direkt im Code geschrieben sind. Durch die Integration von Biometrie und DLT werden Smart Contracts noch sicherer und zuverlässiger. Im Lieferkettenmanagement kann beispielsweise ein Smart Contract nach der Verifizierung einer Sendung mittels biometrischer DLT automatisch eine Zahlung ausführen und so Sicherheit und Effizienz gewährleisten.

Innovationen im Gesundheitswesen

Im Gesundheitswesen kann die Integration von Biometrie und DLT die Patientenversorgung revolutionieren. Der sichere, biometriegestützte Zugriff auf Patientendaten gewährleistet, dass nur autorisiertes Personal sensible Informationen einsehen kann und schützt so die Privatsphäre der Patienten. Darüber hinaus kann die Transparenz und Unveränderlichkeit von DLT die Rückverfolgung der Lieferkette von Arzneimitteln unterstützen und die Echtheit und Integrität der Medikamente sicherstellen.

Dezentrale Governance

Die Distributed-Ledger-Biometrie kann in dezentralen Governance-Systemen eine entscheidende Rolle spielen. Durch die Ermöglichung sicherer, transparenter und nachvollziehbarer Abstimmungsprozesse kann sie die Integrität demokratischer Systeme stärken. Dies ist besonders wichtig für dezentrale autonome Organisationen (DAOs), in denen Governance-Entscheidungen mittels Distributed Ledgers und biometrisch unterstützter Abstimmungen getroffen werden.

Herausforderungen und Überlegungen

Das Potenzial der Distributed-Ledger-Biometrie-Technologie ist zwar immens, es gibt jedoch Herausforderungen und Aspekte, die für eine breite Anwendung berücksichtigt werden müssen:

Datenschutzbedenken: Biometrische Verfahren bieten zwar ein hohes Maß an Sicherheit, werfen aber auch Datenschutzbedenken auf. Biometrische Daten sind hochsensibel, und ihr Missbrauch oder ihre unsachgemäße Speicherung können zu erheblichen Datenschutzverletzungen führen. Strenge Vorschriften und Protokolle sind daher notwendig, um den verantwortungsvollen Umgang mit biometrischen Daten zu gewährleisten.

Technologische Herausforderungen: Die Implementierung biometrischer Systeme auf verteilten Ledger-Architekturen erfordert fortschrittliche Technologien. Die Integration muss die sichere Speicherung biometrischer Daten und die Widerstandsfähigkeit der Systeme gegen Angriffe gewährleisten. Kontinuierliche technologische Weiterentwicklungen sind notwendig, um mit den sich wandelnden Sicherheitsbedrohungen Schritt zu halten.

Nutzerakzeptanz: Für den Erfolg biometrischer DLT-Systeme ist die Nutzerakzeptanz entscheidend. Nutzer müssen sich mit der biometrischen Verifizierung wohlfühlen und darauf vertrauen können, dass ihre biometrischen Daten sicher verarbeitet werden. Aufklärungs- und Sensibilisierungskampagnen können dazu beitragen, diese Bedenken auszuräumen.

Regulatorischer Rahmen: Die regulatorischen Rahmenbedingungen für Biometrie und DLT befinden sich noch im Aufbau. Klare und einheitliche Regelungen sind notwendig, um die Implementierung und Nutzung biometrischer DLT-Systeme zu steuern. Dies umfasst Leitlinien zum Datenschutz, zur Einwilligung und zum ethischen Umgang mit biometrischen Daten.

Interoperabilität: Da immer mehr Branchen biometrische DLT-Systeme einsetzen, wird die Interoperabilität zwischen verschiedenen Systemen und Plattformen unerlässlich. Die Standardisierung biometrischer Datenformate und -protokolle kann die nahtlose Integration und Kommunikation zwischen verschiedenen Systemen erleichtern.

Blick in die Zukunft: Die Zukunft der Distributed-Ledger-Biometrie

Die Zukunft der Distributed-Ledger-Biometrie-Technologie sieht vielversprechend aus und bietet zahlreiche Anwendungsmöglichkeiten und Vorteile. Hier einige zukunftsweisende Aspekte:

Globale Finanzsysteme: Die Integration von Biometrie und DLT kann globale Finanzsysteme transformieren, indem sie sichere, effiziente und transparente Methoden für grenzüberschreitende Transaktionen bereitstellt. Dies kann Betrug reduzieren, Prozesse optimieren und das Vertrauen in Finanztransaktionen stärken.

Transformation des Gesundheitswesens: Im Gesundheitswesen kann die biometriegestützte DLT die Patientenversorgung revolutionieren, indem sie einen sicheren Zugriff auf medizinische Aufzeichnungen gewährleistet, den sicheren Informationsaustausch zwischen Gesundheitsdienstleistern erleichtert und sichere und effiziente Arzneimittelversorgungsketten ermöglicht.

Identitätsprüfung bei staatlichen Dienstleistungen: Regierungen können biometrische DLT-basierte Verfahren nutzen, um die Identitätsprüfung für Dienstleistungen wie Wahlen, Steuererklärungen und Sozialleistungen zu optimieren. Dies kann die Effizienz steigern, die Verwaltungskosten senken und das Vertrauen der Öffentlichkeit in staatliche Dienstleistungen erhöhen.

Lieferkettenmanagement: Der Einsatz von biometrischen DLT-Technologien im Lieferkettenmanagement kann Transparenz, Rückverfolgbarkeit und Sicherheit verbessern. Dies kann dazu beitragen, gefälschte Produkte zu erkennen, die Echtheit von Waren sicherzustellen und die Gesamteffizienz der Lieferkette zu steigern.

Intelligente Städte und IoT: In intelligenten Städten und dem Ökosystem des Internets der Dinge (IoT) kann die biometriegestützte Distributed-Ledger-Technologie (DLT) Sicherheit und Effizienz verbessern. Von der sicheren Nutzung städtischer Dienstleistungen bis hin zur Gewährleistung der Integrität von IoT-Geräten kann diese Technologie eine zentrale Rolle in der intelligenten Infrastruktur spielen.

Abschluss

Die Verschmelzung von Distributed-Ledger-Technologie und Biometrie läutet eine neue Ära sicherer, effizienter und transparenter Transaktionen ein. Obwohl Herausforderungen bestehen, sind die potenziellen Vorteile und Fortschritte in diesem Bereich beträchtlich. Mit der Weiterentwicklung der Technologie und der Stärkung regulatorischer Rahmenbedingungen dürfte die breite Anwendung der Distributed-Ledger-Biometrie-Technologie zukünftig zu einem Eckpfeiler sicherer digitaler Interaktionen werden.

Seien Sie gespannt auf weitere Entwicklungen und Innovationen in diesem spannenden Bereich!

Die Blockchain-Technologie erschließen Innovative Wege zur Monetarisierung der Revolution

NFT-Besitzanteile demokratisieren Sammlerstücke – Eine neue Ära der Zugänglichkeit