Die Zukunft sichern – Die Notwendigkeit von Sicherheitsaudits für DePIN-Hardware zur Verhinderung vo

Die Zukunft sichern: Die Notwendigkeit von Sicherheitsaudits für DePIN-Hardware zur Verhinderung von Hackerangriffen auf Netzwerkebene

In einer Zeit, in der Technologie immer stärker in unseren Alltag integriert ist, kann die Bedeutung robuster Sicherheitsmaßnahmen nicht hoch genug eingeschätzt werden. Dezentrale physische Infrastrukturnetzwerke (DePIN) bilden das Rückgrat der Infrastrukturen der nächsten Generation – von Energienetzen bis hin zur Internetanbindung – und erfordern daher ebenso robuste Sicherheitsprotokolle. Sicherheitsaudits für DePIN-Hardware sind nicht nur empfehlenswert, sondern unerlässlich, um Angriffe auf Netzwerkebene mit potenziell katastrophalen Folgen zu verhindern.

DePIN und seine Schwachstellen verstehen

DePINs basieren auf dezentralen Netzwerken physischer Geräte, um grundlegende Dienste bereitzustellen. Diese Geräte, von IoT-Sensoren bis hin zu Bergbauausrüstung, bilden ein komplexes Netzwerk miteinander verbundener Hardware. Obwohl diese Dezentralisierung Vorteile wie Ausfallsicherheit und weniger Single Points of Failure bietet, bringt sie auch spezifische Sicherheitsherausforderungen mit sich.

Eine der größten Schwachstellen von DePIN-Netzwerken ist die Anfälligkeit für Angriffe auf Netzwerkebene. Solche Angriffe können große Teile des Netzwerks gleichzeitig kompromittieren, indem sie Sicherheitslücken in der Hardware ausnutzen. Anders als bei herkömmlichen zentralisierten Systemen, bei denen ein Angriff oft nur einen einzigen Punkt betrifft, können sich Angriffe auf Netzwerkebene rasant ausbreiten und sind daher besonders gefährlich.

Die Rolle von Sicherheitsaudits

Sicherheitsaudits spielen eine entscheidende Rolle bei der Identifizierung und Behebung dieser Schwachstellen. Ein gründliches Sicherheitsaudit ist eine detaillierte Untersuchung der Hardware, Software und Netzwerkprotokolle der DePIN-Infrastruktur. Ziel ist es, alle Schwachstellen aufzudecken, die von Angreifern ausgenutzt werden könnten.

Audits umfassen typischerweise mehrere wichtige Schritte:

Bewertung der physischen Sicherheit: Dies umfasst die Prüfung des physischen Schutzes der Geräte. Sind sie ausreichend vor physischer Manipulation geschützt? Sind Maßnahmen vorhanden, um unbefugten Zugriff zu verhindern?

Überprüfung von Software und Firmware: Die auf der DePIN-Hardware laufende Software und Firmware müssen streng auf Sicherheitslücken getestet werden. Dies umfasst die Überprüfung auf bekannte Exploits, Hintertüren und andere Sicherheitsmängel.

Netzwerkprotokollanalyse: Die Protokolle, die zur Kommunikation zwischen Geräten und zur Netzwerkverwaltung verwendet werden, müssen genauestens geprüft werden. Dies umfasst die Untersuchung von Verschlüsselungsmethoden, Datenintegritätsprüfungen und Authentifizierungsprozessen.

Test auf Sicherheitslücken: Um die Widerstandsfähigkeit der Hardware und des Netzwerks zu testen, werden simulierte Angriffe durchgeführt. Dies hilft, potenzielle Angriffsvektoren zu identifizieren, die in realen Szenarien ausgenutzt werden könnten.

Konformitäts- und Standardprüfung: Es ist entscheidend sicherzustellen, dass die Hardware und die Netzwerkprotokolle den relevanten Sicherheitsstandards und -vorschriften entsprechen. Dies trägt dazu bei, Risiken im Zusammenhang mit Nichteinhaltung zu minimieren.

Strategien für effektive Sicherheitsaudits

Für die Durchführung effektiver Sicherheitsaudits ist ein mehrstufiger Ansatz unerlässlich. Hier sind einige Strategien, die Sie in Betracht ziehen sollten:

Gemeinsame Expertise: Binden Sie ein Team von Cybersicherheitsexperten ein, die sich sowohl auf Hardware- als auch auf Netzwerksicherheit spezialisiert haben. Die Kombination von Fachwissen aus verschiedenen Bereichen gewährleistet eine umfassende Prüfung.

Kontinuierliche Überwachung: Implementieren Sie Tools zur kontinuierlichen Überwachung, um Anomalien und potenzielle Sicherheitslücken in Echtzeit zu erkennen. Dieser proaktive Ansatz hilft, Schwachstellen schnell zu identifizieren und zu beheben.

Regelmäßige Updates: Halten Sie Ihre gesamte Hardware und Software mit den neuesten Sicherheitspatches und -updates auf dem aktuellen Stand. Regelmäßige Updates können bekannte Sicherheitslücken schließen, bevor sie ausgenutzt werden können.

Red-Team-Übungen: Führen Sie Red-Team-Übungen durch, bei denen ethische Hacker versuchen, in das System einzudringen. Diese Übungen liefern wertvolle Erkenntnisse über die Schwachstellen des Systems und helfen bei der Entwicklung robuster Verteidigungsstrategien.

Notfallplan: Entwickeln Sie einen detaillierten Notfallplan, der die im Falle einer Sicherheitsverletzung zu ergreifenden Maßnahmen beschreibt. Dies gewährleistet eine schnelle und effektive Reaktion zur Schadensminimierung.

Der menschliche Faktor

Technologie spielt zwar eine wichtige Rolle für die Sicherheit, doch der menschliche Faktor ist ebenso entscheidend. Schulungs- und Sensibilisierungsprogramme für das Personal, das mit dem Betrieb und der Wartung der DePIN-Hardware befasst ist, sind unerlässlich. Die Mitarbeiter sollten über die neuesten Sicherheitsbedrohungen und bewährte Vorgehensweisen aufgeklärt werden.

Darüber hinaus kann die Förderung einer Sicherheitskultur innerhalb der Organisation einen entscheidenden Unterschied machen. Wenn sich alle der Bedeutung von Sicherheit bewusst sind und wissen, wie sie dazu beitragen können, erhöht sich die allgemeine Widerstandsfähigkeit des Netzwerks.

Abschluss

Sicherheitsaudits für DePIN-Hardware sind im Kampf gegen Netzwerkangriffe unerlässlich. Durch das Verständnis der spezifischen Schwachstellen dezentraler Netzwerke und die Anwendung eines umfassenden, mehrschichtigen Sicherheitsansatzes können Organisationen ihre Infrastrukturen vor potenziellen Bedrohungen schützen. In einer zunehmend dezentralisierten Zukunft werden diese Praktiken entscheidend für eine sichere und widerstandsfähige digitale Welt sein.

Seien Sie gespannt auf den zweiten Teil, in dem wir uns eingehender mit fortgeschrittenen Sicherheitsmaßnahmen und zukünftigen Trends im Bereich der DePIN-Hardwaresicherheit befassen werden.

Erweiterte Sicherheitsmaßnahmen und zukünftige Trends bei der DePIN-Hardwaresicherheit

Im vorherigen Teil haben wir die entscheidende Rolle von Sicherheitsaudits beim Schutz dezentraler physischer Infrastrukturnetzwerke (DePIN) vor Netzwerkangriffen untersucht. Nun wollen wir uns eingehender mit fortgeschrittenen Sicherheitsmaßnahmen und zukünftigen Trends befassen, die die Hardware-Sicherheit von DePIN prägen.

Erweiterte Sicherheitsmaßnahmen

Quantenresistente Kryptographie: Mit den Fortschritten im Quantencomputing sind traditionelle kryptographische Verfahren zunehmend angreifbar. Quantenresistente Kryptographie ist darauf ausgelegt, der Rechenleistung von Quantencomputern standzuhalten. Der Einsatz dieser fortschrittlichen kryptographischen Verfahren gewährleistet, dass die in DePIN-Netzwerken übertragenen und gespeicherten Daten auch zukünftig vor Bedrohungen geschützt bleiben.

Blockchain-basierte Sicherheit: Die Blockchain-Technologie bietet inhärente Sicherheitsfunktionen, die in DePIN-Netzwerken genutzt werden können. Durch den Einsatz der Blockchain für sichere Transaktionen und Datenspeicherung profitieren Organisationen von Transparenz, Unveränderlichkeit und dezentraler Kontrolle, wodurch das Risiko von Netzwerkangriffen deutlich reduziert wird.

Hardwarebasierte Vertrauensankerstelle: Eine hardwarebasierte Vertrauensankerstelle ist eine Sicherheitskomponente innerhalb eines Geräts, die die Integrität der Software und Firmware des Geräts gewährleistet. Diese Komponente kann die Authentizität der auf dem Gerät laufenden Software und Firmware überprüfen und so unautorisierte Änderungen verhindern, die zu Sicherheitslücken führen könnten.

KI und Maschinelles Lernen zur Anomalieerkennung: Künstliche Intelligenz (KI) und Maschinelles Lernen (ML) können eingesetzt werden, um Anomalien im Netzwerkverkehr und im Geräteverhalten zu erkennen. Diese Technologien identifizieren Muster, die vom Normalbetrieb abweichen und auf einen laufenden oder bevorstehenden Hackerangriff hindeuten können. Dieser proaktive Ansatz hilft, Bedrohungen schnell zu isolieren und abzuwehren.

Sicherer Systemstart und Firmware-Integrität: Der sichere Systemstart gewährleistet, dass ab dem Einschalten des Geräts nur authentifizierte und vertrauenswürdige Software ausgeführt wird. In Verbindung mit Integritätsprüfungen bei Firmware-Updates verhindert dieser Ansatz die Ausführung oder das Einschleusen von Schadcode während Updates.

Zukünftige Trends bei der DePIN-Hardware-Sicherheit

Zunehmende Automatisierung: Angesichts immer komplexerer Sicherheitsbedrohungen steigt die Bedeutung automatisierter Systeme für die Überwachung und Reaktion auf Sicherheitsvorfälle. Automatisierte Sicherheitslösungen ermöglichen die Erkennung und Abwehr von Bedrohungen in Echtzeit und reduzieren so den Bedarf an manuellen Eingriffen und die damit verbundenen menschlichen Fehler.

Edge-Sicherheit: Mit dem Aufkommen von Edge-Computing, bei dem die Datenverarbeitung näher am Entstehungsort der Daten stattfindet, gewinnt die Edge-Sicherheit zunehmend an Bedeutung. Die Sicherheit von Edge-Geräten zu gewährleisten, ist unerlässlich, um die Daten und das gesamte Netzwerk zu schützen.

Interoperabilitätsstandards: Mit dem Wachstum und der Weiterentwicklung von DePIN-Netzwerken wird die Gewährleistung der Interoperabilität zwischen verschiedenen Hardwarekomponenten und Netzwerkprotokollen unerlässlich. Die Entwicklung und Einhaltung von Sicherheitsstandards, die die Interoperabilität fördern, erhöht die Ausfallsicherheit und Sicherheit von DePIN-Netzwerken.

Dezentrales Identitätsmanagement: Dezentrale Identitätsmanagementsysteme ermöglichen die sichere und nachvollziehbare Identifizierung von Geräten und Nutzern innerhalb des DePIN-Netzwerks. Dadurch wird sichergestellt, dass nur autorisierte Entitäten Zugriff auf das Netzwerk haben, wodurch das Risiko unbefugten Zugriffs und von Hackerangriffen auf Netzwerkebene reduziert wird.

Fortschrittliche Bedrohungsanalyse: Der Einsatz fortschrittlicher Plattformen zur Bedrohungsanalyse ermöglicht Echtzeit-Einblicke in neu auftretende Bedrohungen und Schwachstellen. Indem Unternehmen Bedrohungen frühzeitig erkennen, können sie proaktive Sicherheitsmaßnahmen zum Schutz ihrer DePIN-Netzwerke implementieren.

Aufbau einer widerstandsfähigen Zukunft

Die Zukunft der Hardware-Sicherheit von DePIN hängt von einer Kombination aus fortschrittlichen Technologien, kontinuierlicher Überwachung und proaktivem Bedrohungsmanagement ab. Durch die Umsetzung dieser Maßnahmen und die Berücksichtigung neuer Trends können Unternehmen eine robuste und sichere Infrastruktur aufbauen, die den sich ständig weiterentwickelnden Cyberbedrohungen standhält.

Während wir weiterhin Innovationen vorantreiben und uns anpassen, ist es entscheidend, eine dynamische und reaktionsschnelle Sicherheitsarchitektur zu bewahren, die sich mit der Technologie weiterentwickeln kann. Durch Zusammenarbeit, Weiterbildung und die Anwendung modernster Sicherheitspraktiken können wir die Zukunft dezentraler Netzwerke sichern und gewährleisten, dass sie ein robustes und zuverlässiges Fundament für unsere vernetzte Welt bleiben.

Zusammenfassend lässt sich sagen, dass der Weg zur Absicherung der DePIN-Hardware gegen Netzwerkangriffe ein fortlaufender und komplexer Prozess ist. Mit den richtigen Strategien, fortschrittlichen Technologien und einem proaktiven Sicherheitsansatz können wir jedoch eine sicherere und widerstandsfähigere Zukunft gestalten.

Diese umfassende Untersuchung von Sicherheitsaudits und fortschrittlichen Maßnahmen für DePIN-Hardware unterstreicht die Bedeutung robuster Sicherheitsframeworks zum Schutz dieser kritischen Infrastrukturen. Bleiben Sie wachsam, informieren Sie sich und passen Sie sich kontinuierlich an die sich ständig verändernde Cybersicherheitslandschaft an.

Das Geflüster begann leise, steigerte sich zu einem selbstbewussten Summen und hallt nun wider vom unüberhörbaren Getöse der Revolution: Die Blockchain-Technologie ist da und bereit, Wohlstand, wie wir ihn kennen, neu zu definieren. Vergessen Sie die verstaubten Bücher und undurchsichtigen Institutionen von gestern. Wir stehen am Rande einer Ära, in der Reichtum nicht einfach nur angehäuft, sondern intelligent gestaltet, transparent verwaltet und demokratisch zugänglich gemacht wird. Es geht hier nicht nur um digitale Währungen oder spekulative Anlagen; es ist eine grundlegende Neugestaltung von Wertschöpfung, Eigentum und dem gesamten Gefüge unseres Finanzlebens.

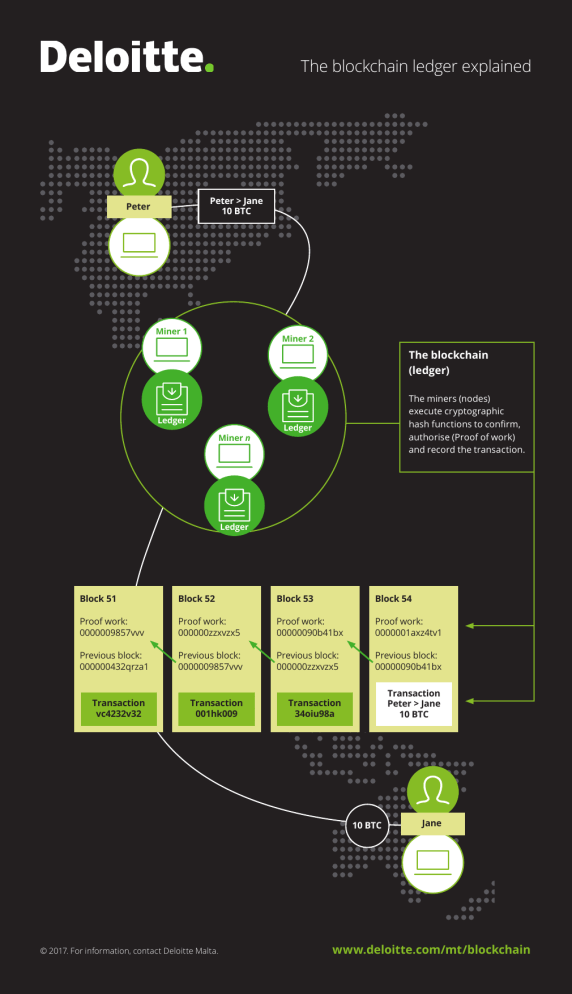

Im Kern basiert die Blockchain Wealth Engine auf der unveränderlichen, verteilten Ledger-Technologie Blockchain. Man kann sie sich wie ein gemeinsames, unveränderliches Notizbuch vorstellen, das in einem riesigen Netzwerk von Computern repliziert wird. Jede Transaktion, jeder Werttransfer, wird als „Block“ erfasst und chronologisch mit dem vorherigen verknüpft, wodurch eine „Kette“ entsteht. Diese dezentrale Struktur bedeutet, dass keine einzelne Instanz die Kontrolle hat und somit ein beispielloses Maß an Vertrauen und Sicherheit geschaffen wird. Die einstigen Vermittler und Gatekeeper, die den Zugang diktierten und ihren Preis verlangten, gehören der Vergangenheit an. An ihre Stelle treten direkte Peer-to-Peer-Interaktionen, die zuvor unvorstellbare Effizienz und Möglichkeiten eröffnen.

Die Auswirkungen auf die Vermögensbildung sind tiefgreifend. Jenseits der allgemein bekannten Kryptowährungen wie Bitcoin und Ethereum schafft die Blockchain völlig neue Anlageklassen. Wir erleben den Aufstieg von Non-Fungible Tokens (NFTs), die den individuellen Besitz digitaler und sogar physischer Vermögenswerte ermöglichen – von Kunst und Musik bis hin zu Immobilien und geistigem Eigentum. Stellen Sie sich Bruchteilseigentum an einem wertvollen Kunstwerk vor, sicher tokenisiert auf der Blockchain, sodass mehrere Personen investieren und an dessen Wertsteigerung teilhaben können. Oder denken Sie an Lizenzgebühren für Kreative, die automatisch über Smart Contracts ausgezahlt werden, sobald ihre Werke genutzt werden. Dies demokratisiert den Zugang zu Investitionen, die einst den Superreichen vorbehalten waren.

Smart Contracts sind ein weiterer Eckpfeiler dieser Technologie. Dabei handelt es sich um selbstausführende Verträge, deren Vertragsbedingungen direkt im Code verankert sind. Sie sind auf der Blockchain gespeichert und setzen die Transaktionsregeln automatisch durch, sobald vordefinierte Bedingungen erfüllt sind. Dadurch entfällt der Bedarf an Anwälten, Treuhändern und den oft langwierigen und kostspieligen Prozessen traditioneller Verträge. Müssen Gelder nach Bestätigung einer Lieferung freigegeben werden? Ein Smart Contract kann dies sofort und fehlerfrei erledigen. Möchten Sie eine dezentrale autonome Organisation (DAO) verwalten, in der Stimmrechte an den Tokenbesitz gebunden sind und Entscheidungen automatisch umgesetzt werden? Smart Contracts machen es möglich. Diese Automatisierung optimiert Prozesse, reduziert Risiken und erschließt erhebliches wirtschaftliches Potenzial.

Das Konzept der „digitalen Identität“ ist untrennbar mit der Blockchain Wealth Engine verbunden. Ihre digitale Identität, gesichert und verwaltet auf einer Blockchain, kann Ihnen Zugang zu einer Vielzahl von Finanzdienstleistungen verschaffen. Es geht nicht nur darum, Ihre Identität nachzuweisen, sondern auch darum, Ihre Daten zu kontrollieren, selektiven Zugriff zu gewähren und Ihre Reputation sowie Ihre Transaktionshistorie zu nutzen, um Zugang zu besseren Finanzprodukten und -dienstleistungen zu erhalten. Dies ist besonders wichtig für die Bevölkerungsgruppen weltweit, die keinen oder nur eingeschränkten Zugang zu Bankdienstleistungen haben, da es ihnen eine überprüfbare Identität und damit einen Zugang zu Finanzdienstleistungen bietet.

Darüber hinaus bekämpft die der Blockchain-Technologie inhärente Transparenz Betrug und Korruption. Jede Transaktion ist nachvollziehbar, wodurch es äußerst schwierig wird, illegale Aktivitäten unentdeckt zu lassen. Dies schafft eine Vertrauensbasis, die für jedes robuste Finanzsystem unerlässlich ist. Die Möglichkeit, die Herkunft von Vermögenswerten und Geldern nachzuverfolgen, bietet ein leistungsstarkes Instrument zur Einhaltung regulatorischer Vorgaben und zur Sicherstellung der Integrität der Märkte.

Die Blockchain-basierte Vermögensbildung ist kein monolithisches Gebilde, sondern ein sich stetig weiterentwickelndes Ökosystem aus vernetzten Technologien und Anwendungen. Dezentrale Finanzplattformen (DeFi) entstehen rasant und bieten alles von Kreditvergabe und -aufnahme über Versicherungen bis hin zum Handel – ganz ohne traditionelle Finanzintermediäre. Nutzer können Renditen auf ihre digitalen Vermögenswerte erzielen, besicherte Kredite aufnehmen und mit beispielloser Leichtigkeit und Zugänglichkeit an komplexen Finanzstrategien teilnehmen. Diese Disintermediation bedeutet nicht nur den Wegfall von Mittelsmännern, sondern die Schaffung einer effizienteren, widerstandsfähigeren und zugänglicheren Finanzinfrastruktur für alle. Das Innovationspotenzial ist enorm: Entwickler erweitern ständig die Grenzen des Machbaren und entwickeln neue Finanzinstrumente und -dienstleistungen, die den vielfältigen Bedürfnissen der Weltbevölkerung gerecht werden.

Je tiefer wir in die Komplexität der Blockchain-basierten Vermögensverwaltung eintauchen, desto deutlicher wird, dass es sich hier um mehr als nur einen technologischen Fortschritt handelt; es ist ein philosophischer Wandel. Es ist der Schritt hin zu einer gerechteren, transparenteren und nutzerzentrierten finanziellen Zukunft. Die Macht verlagert sich von zentralisierten Institutionen hin zu den einzelnen Teilnehmern, wodurch diese mehr Kontrolle über ihre finanzielle Zukunft erhalten. Dies ist der Beginn eines neuen Zeitalters, eines Zeitalters, in dem es bei Vermögen nicht nur um Anhäufung geht, sondern um intelligente Schaffung, sichere Verwaltung und gemeinsamen Wohlstand.

Die Reise ins Herz der Blockchain-Technologie offenbart nicht nur ihre technische Leistungsfähigkeit, sondern auch ihre tiefgreifenden sozialen und wirtschaftlichen Auswirkungen. Sobald wir die anfängliche Faszination für dezentrale Register und digitale Währungen hinter uns gelassen haben, liegt die wahre transformative Kraft darin, wie diese Technologie unser Verhältnis zu Wert, Eigentum und Chancen neu gestaltet. Sie demokratisiert die Finanzwelt, fördert Innovationen in einem beispiellosen Ausmaß und birgt das Versprechen einer inklusiveren und prosperierenden Zukunft für alle.

Einer der überzeugendsten Aspekte der Blockchain-basierten Vermögensverwaltung ist ihre Fähigkeit, Liquidität für zuvor illiquide Vermögenswerte zu erschließen. Denken Sie an Ihre Immobilien, Ihre Kunstsammlungen oder auch Ihr geistiges Eigentum. Traditionell ist der Verkauf dieser Vermögenswerte mit langwierigen, komplexen und oft kostspieligen Prozessen verbunden. Durch die Tokenisierung auf der Blockchain können diese Vermögenswerte in kleinere, handelbare Einheiten aufgeteilt und somit einem breiteren Anlegerkreis zugänglich gemacht werden. Dies ermöglicht Eigentümern nicht nur einen leichteren Zugang zu Kapital, sondern schafft auch neue Investitionsmöglichkeiten für diejenigen, die sich traditionelle Märkte bisher nicht leisten konnten. Stellen Sie sich einen globalen Marktplatz vor, auf dem Sie Anteile an einer Luxuswohnung in Paris oder einem seltenen Oldtimer kaufen und verkaufen können – alles ermöglicht durch sichere und transparente Blockchain-Transaktionen. Dies eröffnet neue Wege der Vermögensbildung, die bisher nur wenigen Privilegierten vorbehalten waren.

Der Aufstieg dezentraler autonomer Organisationen (DAOs) verdeutlicht einmal mehr das Potenzial dieser Technologie, Macht umzuverteilen und kollektive Entscheidungsfindung zu fördern. DAOs sind Organisationen, die durch in Computerprogrammen kodierte Regeln geregelt werden, von ihren Mitgliedern kontrolliert werden und keiner zentralen Regierung unterliegen. Token-Inhaber stimmen in der Regel über Vorschläge ab, und sobald eine Entscheidung getroffen ist, können Smart Contracts die notwendigen Aktionen automatisch ausführen. Dieses Modell findet Anwendung in verschiedensten Bereichen, von Investmentfonds und Vereinen bis hin zu Förderinstitutionen und sogar Softwareentwicklung. Es stellt einen radikalen Wandel von hierarchischen Unternehmensstrukturen hin zu flexiblen, gemeinschaftlich getragenen Organisationen dar, in denen jeder Beteiligte eine Stimme hat und ein berechtigtes Interesse am Erfolg des Kollektivs besitzt. Die Transparenz von Abstimmungen und Finanzverwaltung innerhalb von DAOs schafft Vertrauen und Verantwortlichkeit und fördert ein Gefühl der gemeinsamen Verantwortung und Zielsetzung.

Die Auswirkungen auf Unternehmertum und Innovation sind gleichermaßen revolutionär. Die Blockchain-basierte Vermögensplattform senkt die Einstiegshürden für angehende Unternehmer. Die Mittelbeschaffung erfolgt über Token-Verkäufe, wodurch Projekte Kapital von einer globalen Unterstützergemeinschaft erhalten. Darüber hinaus ermöglicht die von der Blockchain-Technologie bereitgestellte Infrastruktur die Entwicklung neuer Geschäftsmodelle, die zuvor unmöglich waren. Dezentrale Marktplätze beispielsweise können Käufer und Verkäufer direkt miteinander verbinden, Zwischenhändler ausschalten und Transaktionsgebühren reduzieren. Abonnementdienste lassen sich über Smart Contracts verwalten, was automatische Zahlungen und sicheren Zugriff auf Inhalte oder Dienste gewährleistet. Die Möglichkeit, digitale Assets mit einzigartigen Eigentumsrechten zu erstellen und zu verwalten, fördert zudem Innovationen in der Kreativwirtschaft und ermöglicht es Künstlern, Musikern und Schriftstellern, ihre Werke direkt zu monetarisieren und mehr Kontrolle über ihre Kreationen zu behalten.

Darüber hinaus ist die Blockchain-basierte Vermögensplattform ein leistungsstarker Motor für finanzielle Inklusion. Milliarden von Menschen weltweit haben keinen oder nur eingeschränkten Zugang zu Bankdienstleistungen und somit auch nicht zu grundlegenden Finanzprodukten. Die Blockchain-Technologie mit ihren niedrigen Transaktionskosten und ihrer globalen Verfügbarkeit kann diesen Menschen eine sichere digitale Identität, die Möglichkeit zur Speicherung und zum Transfer von Werten sowie Zugang zu einer stetig wachsenden Vielfalt an Finanzprodukten bieten. Ein Smartphone und ein Internetanschluss genügen oft schon, um an der globalen Wirtschaft teilzuhaben und neue Wege zum Sparen, Investieren und zur wirtschaftlichen Teilhabe zu eröffnen. Dies birgt das Potenzial, Gemeinschaften aus der Armut zu befreien und zu mehr globaler wirtschaftlicher Gerechtigkeit beizutragen.

Die Nutzung der Blockchain-Technologie erfordert jedoch auch einen bewussten Umgang mit ihren inhärenten Komplexitäten und potenziellen Herausforderungen. Volatilität auf den Märkten für digitale Vermögenswerte, der Bedarf an robusten Cybersicherheitsmaßnahmen und die sich wandelnde regulatorische Landschaft sind allesamt wichtige Faktoren. Aufklärung und benutzerfreundliche Oberflächen sind unerlässlich, um sicherzustellen, dass diese Technologie allen zugutekommt, nicht nur technisch versierten Nutzern. Der Übergang zu einer dezentralen Finanzzukunft ist ein fortlaufender Prozess, der kontinuierliches Lernen, Anpassung und Zusammenarbeit erfordert.

Die Zukunft der Blockchain-basierten Vermögensbildung ist kein vorgezeichneter Weg, sondern eine Leinwand, die wir gemeinsam gestalten. Es ist eine Zukunft, in der digitales Eigentum im Vordergrund steht, Smart Contracts komplexe Finanzvereinbarungen automatisieren und dezentrale Netzwerke beispielloses Vertrauen und Effizienz fördern. Es ist eine Zukunft, in der Vermögensbildung zugänglicher, transparenter und gerechter wird. Während wir in diesem dynamischen Ökosystem weiter forschen und Innovationen vorantreiben, entwickeln wir nicht nur neue Finanzinstrumente, sondern ein neues Paradigma für Wohlstand, das Einzelpersonen stärkt, Gemeinschaften festigt und das grenzenlose Potenzial des digitalen Zeitalters freisetzt. Die Vermögensbildung läuft, und ihr Kurs weist in eine Zukunft voller beispielloser Möglichkeiten.

Teilzeit-Web3-Airdrop-Farming Reichtümer erschließen – Passives Einkommen im digitalen Zeitalter fre

Erschließen Sie Ihr Verdienstpotenzial Machen Sie Krypto-Wissen zu Einkommen